Новый штамм вымогательского вируса был обнаружен с уникальной функцией, которая затрудняет анализ кибербезопасности. Четвёртый штамм вымогательского вируса HardBit, HardBit 4.0, внедрил защиту пароля, который необходимо предоставить во время выполнения, чтобы вирус мог корректно выполниться, утверждают исследователи из Cybereason в новой статье в блоге.

«Дополнительное затруднение усложняет задачу исследователям безопасности при анализе вредоносного ПО», — пояснили исследователи.

HardBit — относительно малоизвестная операция вымогательского вируса, впервые замеченная в конце 2022 года, но она выделяется тем, что не имеет сайта для утечки данных и не угрожает своим жертвам публикацией конфиденциальных данных. Вместо этого она угрожает им будущими атаками.

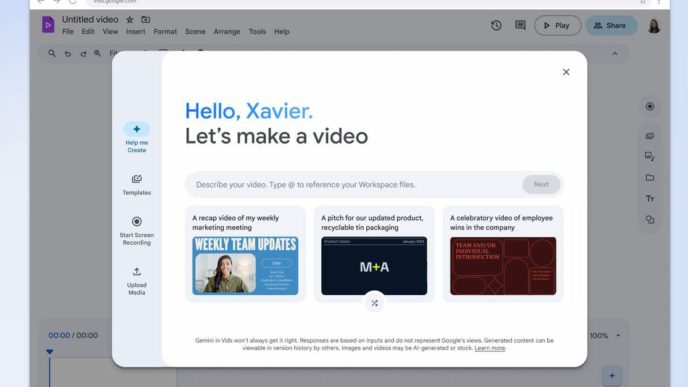

Еще одной заметной особенностью HardBit является то, что у нее есть как версии с интерфейсом командной строки, так и с графическим интерфейсом. Это делает ее подходящим инструментом для более широкого круга атакующих, в зависимости от их технического уровня. Исследователи отметили, что графический интерфейс более интуитивно понятен для того, что и как может быть выполнено.

Метод начального компрометирования конечных точек жертв в настоящее время не ясен, исследователи предполагают, что скорее всего это производится методом грубой силы RDP и SMB-сервисов. После того как начальный компрометация была сделана, атакующие развернут но средство Neshta, которое ранее использовалось для доставки вымогательского вируса Big Head.

HardBit всегда был креативным штаммом вымогательского вируса, с уникальными особенностями. В начале 2023 года сообщалось, что операторы пытались побудить жертвы оплатить требование выкупа, сталкивая их с их страховыми компаниями. В модифицированном выкупном письме, которое идет в комплекте с шифровальным программным обеспечением Hardbit 2.0, говорилось, что если требование выкупа находится в диапазоне, охватываемом страховой компанией, то эта компания обязана покрыть затраты на кибератаку.

Источник: TechRadar